#rsETHAttackUpdate : DeFi最大跨链攻击的技术分析

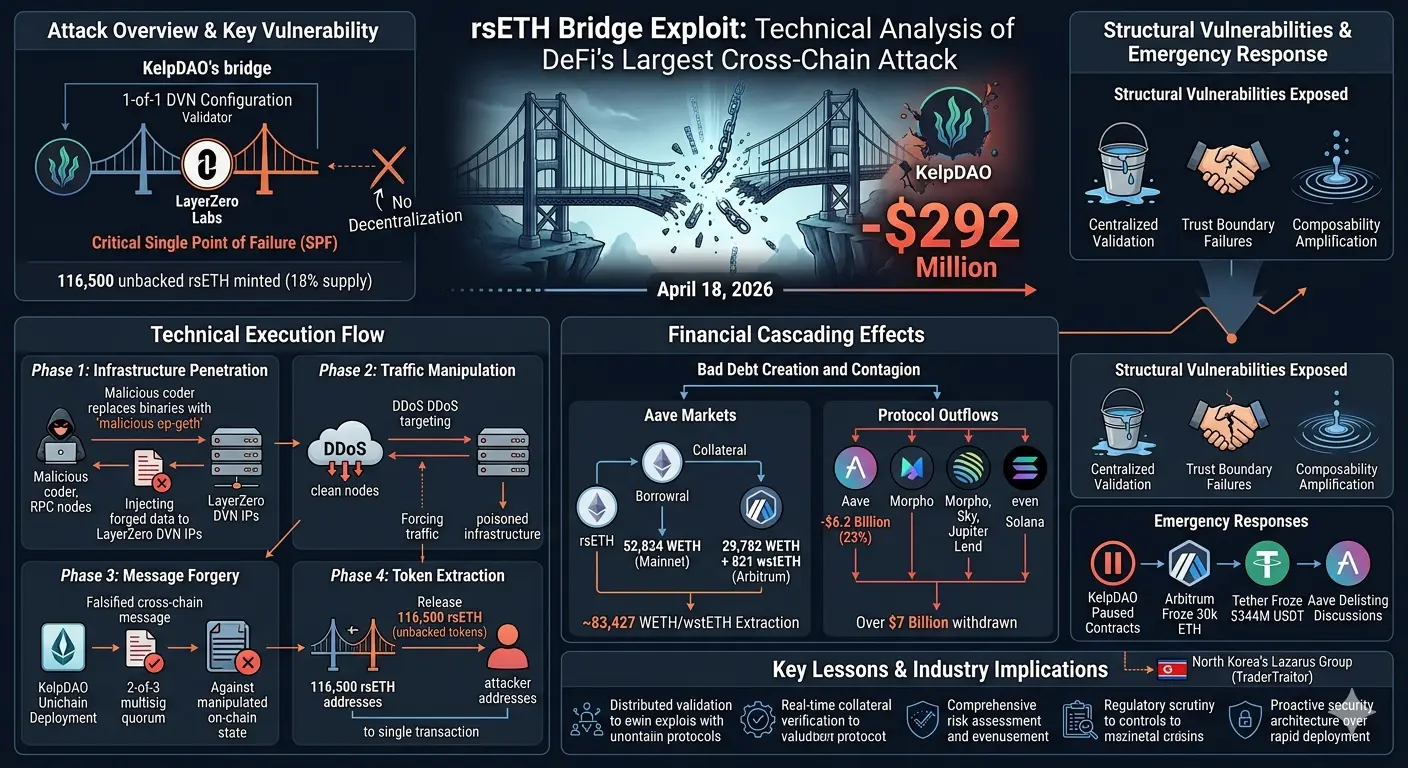

2026年4月18日,KelpDAO的rsETH协议通过其LayerZero桥遭受了$292 百万美元的漏洞攻击,标志着DeFi最严重的安全失败之一。本简报分析了攻击向量、连锁反应以及暴露的结构性漏洞。

攻击概述

攻击者通过破坏KelpDAO的跨链基础设施,铸造了116,500个未背书的rsETH代币(占总供应的18%)。此次漏洞针对一个关键的架构弱点:KelpDAO的桥采用1对1的去中心化验证网络(Decentralized Validator Network)配置,使LayerZero Labs成为跨链消息的唯一验证实体。

技术执行

攻击采用了复杂的多阶段策略:

1. 基础设施渗透:攻击者获得了LayerZero DVN使用的RPC节点的访问权限,用恶意版本的合法op-geth二进制文件替换,向DVN的IP地址提供伪造数据。

2. 流量操控:通过对干净节点的DDoS攻击,攻击者迫使验证流量完全切换到被攻破的基础设施,确保所有验证流量通过被污染的端点。

3. 消息伪造:一条伪造的跨链消息声称来自KelpDAO的Unichain部署,经由操控的链上状态验证,成功通过2/3多签共识。

4. 代币提取:桥在一次交易中向攻击者控制的地址释放了116,500个rsETH,创建了没有底层抵押的未背书代币。

归因分析指向朝鲜的Lazarus集团(TraderTraitor),以针对金融基础设施的高级加密货币攻击闻名。

金融连锁反应

攻击者立即在Aave V3和V4市场部署未背书的rsETH作为抵押品:

- 在以太坊主网借出52,834 WETH

- 在Arbitrum借出29,782 WETH和821个wstETH

- 总提取约83,427 WETH和wstETH这在Aave的借贷市场中造成了大量坏账。协议在数小时内响应,冻结了rsETH市场并移除借款能力,但损失已扩散至整个DeFi:

- 从领先协议中撤出超过$7 十亿美元

- Aave损失62亿美元(占TVL的23%)

- Morpho、Sky和Jupiter Lend等也出现类似资金外流

- 恐慌性提款影响了Solana上未受影响的协议

多个协议和网络采取了应急措施:

- KelpDAO暂停了主网和L2上的rsETH合约

- Arbitrum冻结了30,000 ETH($71 百万)关联的攻击地址

- Tether冻结了两个Tron钱包中的19283746565748392亿美元USDT

- Aave社区启动了关于永久下架rsETH的讨论

暴露的结构性漏洞

此次漏洞揭示了DeFi跨链架构的根本弱点:

中心化验证:尽管宣传去中心化,桥通常依赖集中验证。1对1的DVN配置造成了灾难性单点故障。

信任边界失效:攻击发生在LayerZero的消息验证与KelpDAO的桥接接受交汇处,显示模块化安全在缺乏强标准的情况下会带来系统性风险。

组合性放大:攻击者利用未背书的代币在多个协议中操作,展示了DeFi互联性如何放大单点失败的影响。

治理现实差距:DeFi在理论上去中心化,但实际操作中控制权集中,增加了责任追究和应急响应的复杂性。

行业影响

此次事件对DeFi发展具有重要意义:

安全标准:跨链桥需采用分布式验证机制,消除单点故障。行业必须制定最低安全标准。

风险评估:借贷协议应实现实时抵押品验证,并在接受存款前严格评估桥接资产的抵押情况。

应急机制:快速冻结市场的能力至关重要,但反应措施不能取代预防性安全架构。

监管审查:此类规模的漏洞加快了监管关注和合规压力。

会计挑战:审计人员在验证控制有效性时面临根本性困难,尤其当验证依赖潜在受损的链外基础设施。

关键教训

对开发者和参与者而言:

1. 桥的安全架构必须采用多签名分布式验证,而非单一实体验证。

2. 抵押品必须能在实时中验证,尤其是跨链资产。

3. 协议的组合性带来系统性风险,需进行全面安全评估。

4. 应急响应能力应与预防性安全措施相平衡。

5. 在存入资金前,必须对基础设施安全进行尽职调查。

结论

rsETH漏洞表明,在DeFi中,桥的设计与资产安全密不可分。跨链分布并不自动分散风险。此次事件暴露了快速扩展与稳健安全架构之间的矛盾,这也是DeFi当前发展的核心问题。

攻击揭示了一个基本事实:理论上的去中心化治理在实践中常常掩盖了集中的控制。为了实现韧性的金融基础设施,行业必须通过更强的标准、分布式验证机制以及优先考虑安全的协议,解决这些架构性漏洞。

连锁反应在Aave及其他协议中的迅速蔓延显示,单一桥的失败很快就会演变为系统性危机。随着DeFi的成熟,跨链安全必须从事后考虑转变为设计的基础原则。

初步归因于国家支持的行为者,为DeFi的安全挑战增添了地缘政治维度。其表现出的复杂性预示未来攻击可能会更具复杂性和影响力,主动的安全投资对协议的生存至关重要。

此次事件可能会推动更具韧性的跨链解决方案的发展,同时促使对桥接相关风险的全面评估。问题不再是桥是否能被保障,而是行业是否能在下一次漏洞发生前建立起充分的安全标准。

2026年4月18日,KelpDAO的rsETH协议通过其LayerZero桥遭受了$292 百万美元的漏洞攻击,标志着DeFi最严重的安全失败之一。本简报分析了攻击向量、连锁反应以及暴露的结构性漏洞。

攻击概述

攻击者通过破坏KelpDAO的跨链基础设施,铸造了116,500个未背书的rsETH代币(占总供应的18%)。此次漏洞针对一个关键的架构弱点:KelpDAO的桥采用1对1的去中心化验证网络(Decentralized Validator Network)配置,使LayerZero Labs成为跨链消息的唯一验证实体。

技术执行

攻击采用了复杂的多阶段策略:

1. 基础设施渗透:攻击者获得了LayerZero DVN使用的RPC节点的访问权限,用恶意版本的合法op-geth二进制文件替换,向DVN的IP地址提供伪造数据。

2. 流量操控:通过对干净节点的DDoS攻击,攻击者迫使验证流量完全切换到被攻破的基础设施,确保所有验证流量通过被污染的端点。

3. 消息伪造:一条伪造的跨链消息声称来自KelpDAO的Unichain部署,经由操控的链上状态验证,成功通过2/3多签共识。

4. 代币提取:桥在一次交易中向攻击者控制的地址释放了116,500个rsETH,创建了没有底层抵押的未背书代币。

归因分析指向朝鲜的Lazarus集团(TraderTraitor),以针对金融基础设施的高级加密货币攻击闻名。

金融连锁反应

攻击者立即在Aave V3和V4市场部署未背书的rsETH作为抵押品:

- 在以太坊主网借出52,834 WETH

- 在Arbitrum借出29,782 WETH和821个wstETH

- 总提取约83,427 WETH和wstETH这在Aave的借贷市场中造成了大量坏账。协议在数小时内响应,冻结了rsETH市场并移除借款能力,但损失已扩散至整个DeFi:

- 从领先协议中撤出超过$7 十亿美元

- Aave损失62亿美元(占TVL的23%)

- Morpho、Sky和Jupiter Lend等也出现类似资金外流

- 恐慌性提款影响了Solana上未受影响的协议

多个协议和网络采取了应急措施:

- KelpDAO暂停了主网和L2上的rsETH合约

- Arbitrum冻结了30,000 ETH($71 百万)关联的攻击地址

- Tether冻结了两个Tron钱包中的19283746565748392亿美元USDT

- Aave社区启动了关于永久下架rsETH的讨论

暴露的结构性漏洞

此次漏洞揭示了DeFi跨链架构的根本弱点:

中心化验证:尽管宣传去中心化,桥通常依赖集中验证。1对1的DVN配置造成了灾难性单点故障。

信任边界失效:攻击发生在LayerZero的消息验证与KelpDAO的桥接接受交汇处,显示模块化安全在缺乏强标准的情况下会带来系统性风险。

组合性放大:攻击者利用未背书的代币在多个协议中操作,展示了DeFi互联性如何放大单点失败的影响。

治理现实差距:DeFi在理论上去中心化,但实际操作中控制权集中,增加了责任追究和应急响应的复杂性。

行业影响

此次事件对DeFi发展具有重要意义:

安全标准:跨链桥需采用分布式验证机制,消除单点故障。行业必须制定最低安全标准。

风险评估:借贷协议应实现实时抵押品验证,并在接受存款前严格评估桥接资产的抵押情况。

应急机制:快速冻结市场的能力至关重要,但反应措施不能取代预防性安全架构。

监管审查:此类规模的漏洞加快了监管关注和合规压力。

会计挑战:审计人员在验证控制有效性时面临根本性困难,尤其当验证依赖潜在受损的链外基础设施。

关键教训

对开发者和参与者而言:

1. 桥的安全架构必须采用多签名分布式验证,而非单一实体验证。

2. 抵押品必须能在实时中验证,尤其是跨链资产。

3. 协议的组合性带来系统性风险,需进行全面安全评估。

4. 应急响应能力应与预防性安全措施相平衡。

5. 在存入资金前,必须对基础设施安全进行尽职调查。

结论

rsETH漏洞表明,在DeFi中,桥的设计与资产安全密不可分。跨链分布并不自动分散风险。此次事件暴露了快速扩展与稳健安全架构之间的矛盾,这也是DeFi当前发展的核心问题。

攻击揭示了一个基本事实:理论上的去中心化治理在实践中常常掩盖了集中的控制。为了实现韧性的金融基础设施,行业必须通过更强的标准、分布式验证机制以及优先考虑安全的协议,解决这些架构性漏洞。

连锁反应在Aave及其他协议中的迅速蔓延显示,单一桥的失败很快就会演变为系统性危机。随着DeFi的成熟,跨链安全必须从事后考虑转变为设计的基础原则。

初步归因于国家支持的行为者,为DeFi的安全挑战增添了地缘政治维度。其表现出的复杂性预示未来攻击可能会更具复杂性和影响力,主动的安全投资对协议的生存至关重要。

此次事件可能会推动更具韧性的跨链解决方案的发展,同时促使对桥接相关风险的全面评估。问题不再是桥是否能被保障,而是行业是否能在下一次漏洞发生前建立起充分的安全标准。