LiteLLM хакерская атака: утечка 500 000 учетных записей, криптовалютные кошельки могут быть украдены, как проверить, попали ли вы под удар?

Автор: HIBIKI, Крипто-город

LiteLLM подвергся атаке на цепочку поставок, сотни ГБ данных и 500,000 учетных записей утекли

Ежедневно загружаемая до 3,4 миллиона раз, AI-открытая библиотека LiteLLM является важным мостом для многих разработчиков, соединяющим несколько крупных языковых моделей (LLM), но недавно стала целью хакеров. Компания Kaspersky оценивает, что эта атака привела к тому, что более 20,000 репозиториев кода подверглись риску, а хакеры утверждают, что украли сотни ГБ конфиденциальных данных и более 500,000 учетных данных, что нанесло серьезный ущерб мировой разработке программного обеспечения и облачной среде.

После расследования кибербезопасности было установлено, что источником инцидента с LiteLLM стало открытое средство кибербезопасности Trivy, которое многие компании используют для сканирования уязвимостей в системах.

Это типичный случай вложенной атаки на цепочку поставок (Supply Chain Attack), хакеры атаковали доверенные инструменты, от которых зависит цель, и таким образом тихо внедрили вредоносный код, как будто отравили источник воды на водоочистной станции, заставляя всех пользователей незаметно подхватить инфекцию.

Источник изображения: Trivy | Источник инцидента с хакерством LiteLLM - открытое средство кибербезопасности Trivy, используемое многими компаниями для сканирования уязвимостей в системах.

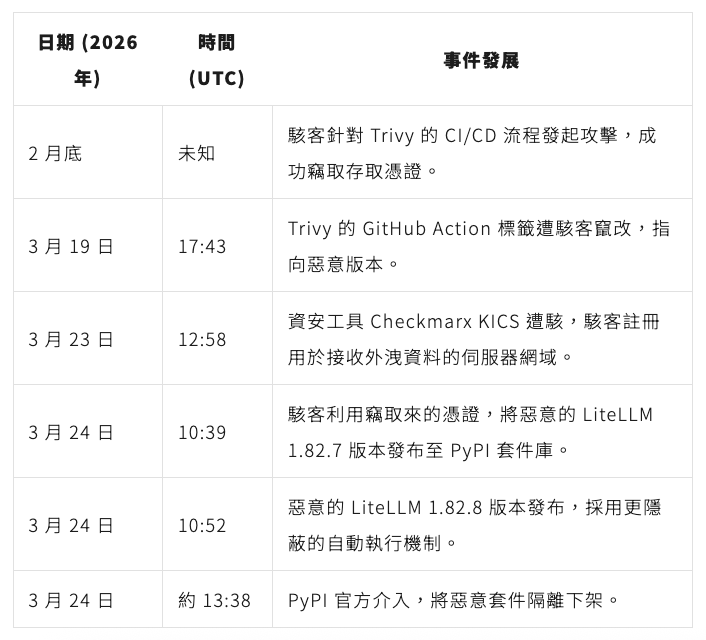

Полный процесс атаки на LiteLLM: от инструмента кибербезопасности до серийного взлома AI-библиотеки Согласно анализу компании Snyk и Kaspersky, атака на LiteLLM была запланирована еще в конце февраля 2026 года. Хакеры использовали уязвимость CI/CD GitHub (автоматизированный процесс тестирования и выпуска программного обеспечения), чтобы украсть учетные данные доступа (Token) разработчиков Trivy. Поскольку токены не были полностью отозваны, хакеры 19 марта успешно изменили тег выпуска Trivy, заставив автоматизированный процесс загрузить сканирующий инструмент с вредоносным кодом. Впоследствии хакеры использовали ту же тактику, чтобы 24 марта захватить права на выпуск LiteLLM и загрузили версии 1.82.7 и 1.82.8 с вредоносным кодом. В это время разработчик Callum McMahon, тестируя расширение для редактора Cursor, автоматически загрузил последнюю версию LiteLLM, что привело к мгновенному исчерпанию ресурсов его компьютера. Он через AI-помощника Debug обнаружил, что в вредоносном коде существует дефект, случайно вызывающий “взрыв ветки” (Fork Bomb), что означает поведение, которое постоянно самовоспроизводится и исчерпывает память и вычислительные ресурсы компьютера, благодаря чему эта скрытая атака была раскрыта раньше времени. Согласно анализу Snyk, вредоносный код этой атаки разделен на три этапа:

- Сбор данных: Программа полностью сканирует компьютер жертвы на наличие конфиденциальной информации, включая ключи SSH для удаленного подключения, учетные данные доступа к облачным сервисам (AWS, GCP) и seed-фразы для криптовалютных кошельков, таких как Bitcoin и Ethereum.

- Шифрование и утечка: Собранные данные шифруются и упаковываются, затем тайно отправляются на заранее зарегистрированный хакерами фальшивый домен.

- Постоянное скрытие и горизонтальное перемещение: Вредоносная программа внедряет заднюю дверь в систему, и если обнаруживает Kubernetes, открытую платформу для автоматизированного развертывания и управления контейнерными приложениями, она также попытается распространить вредоносную программу на все узлы кластера.

Хронология атаки на LiteLLM и Trivy

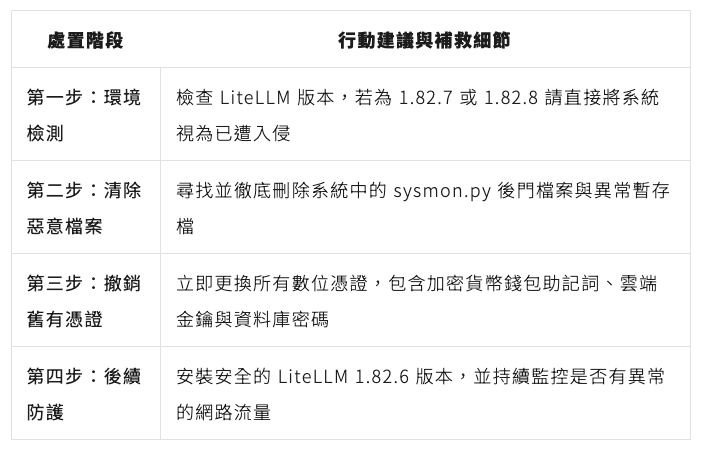

Ваш кошелек и учетные данные в безопасности? Руководство по проверке и мерам по устранению

Если вы устанавливали или обновляли библиотеку LiteLLM после 24 марта 2026 года, или если ваша автоматизированная среда разработки использует инструмент сканирования Trivy, ваша система, вероятно, уже пострадала.

Согласно рекомендациям Callum McMahon и Snyk, первоочередной задачей защиты и устранения последствий является подтверждение масштаба ущерба и полное блокирование задней двери хакеров.

- zizmor: инструмент для статического анализа и обнаружения ошибок в настройках GitHub Actions.

- gato и Gato-X: эти два инструмента помогают идентифицировать автоматизированные процессы (pipelines) с структурными уязвимостями.

- allstar: приложение GitHub, разработанное OpenSSF, которое специально предназначено для настройки и принудительного соблюдения политик безопасности в организациях и репозиториях GitHub.

За атакой на LiteLLM стоит хакерская группа, которая уже нацелилась на бум по разведению омаров

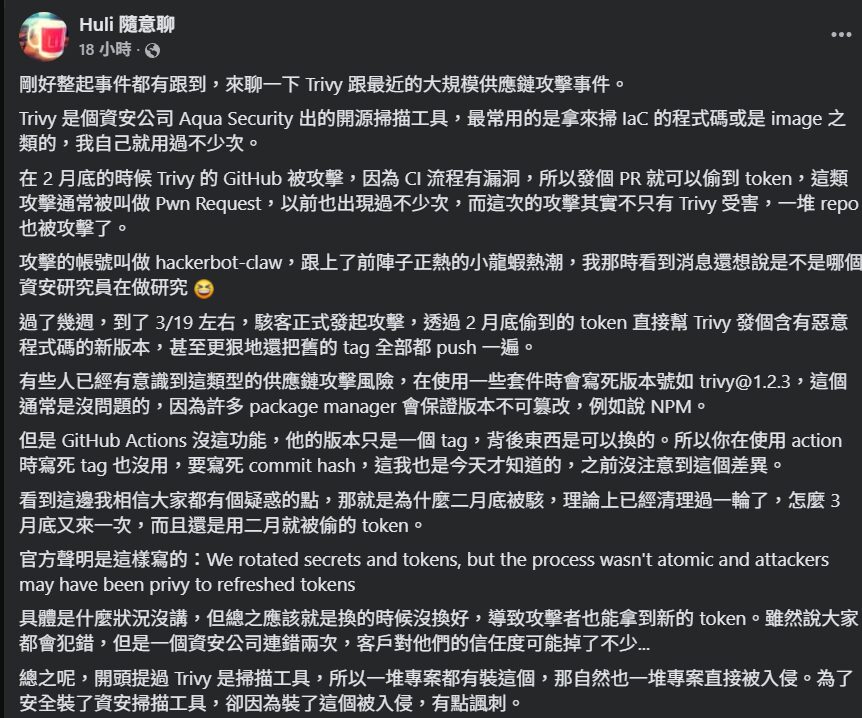

Согласно анализу Snyk и инженера по кибербезопасности Huli, за этой атакой стоит хакерская группа под названием TeamPCP, которая начала свою активность в декабре 2025 года и часто использует Telegram и другие мессенджеры для создания каналов для своих действий.

Huli указывает, что хакеры в процессе атаки использовали автоматизированный атакующий компонент под названием hackerbot-claw. Это название巧妙地 связано с недавней популярной волной AI-агентов по разведению омаров (OpenClaw).

Эти хакеры целенаправленно атаковали широко используемые инструменты инфраструктуры с высоким уровнем доступа, включая Trivy и LiteLLM, и умело использовали последние AI-тенденции для увеличения масштаба атаки, демонстрируя высокую организованность и целенаправленный подход к преступной деятельности.

Источник изображения: Huli 隨意聊 | Инженер по кибербезопасности Huli объясняет инцидент с атакой на цепочку поставок Trivy и LiteLLM (частичные скриншоты)

С распространением AI-инструментов управление правами доступа и безопасность цепочки поставок стали рисками, которые все компании не могут игнорировать. Известные случаи, такие как взлом учетных записей NPM известных разработчиков, в результате чего в JavaScript-библиотеки был внедрен вредоносный код, что привело к тому, что множество DApp и кошельков могут пострадать; или раскрытие компанией Anthropic о том, что китайские хакеры запустили крупнейшую в истории автоматизированную сеть шпионов с помощью Claude Code, должны служить предупреждением.

Связанные статьи

Пользователи Robinhood стали целью фишинговой кампании, использующей функцию Gmail Dot Alias

Вредоносная программа GlassWorm размещает 73 «спящих» расширения в OpenVSX, чтобы похищать криптокошельки

Криптовзломы похитили $17.1 миллиарда за последнее десятилетие в ходе 518 инцидентов

ИИ-управляемое криптомошенничество выкачало пенсионные сбережения пожилой; ФБР сообщает $300K о потерях от криптомошенничества за 2025 год

Французские власти предъявили обвинения 88 людям из-за всплеска насильственных крипто "ручных нападений"

ZetaChain приостанавливает кроссчейн-транзакции после атаки на смарт-контракт