Preocupações de segurança do Clawdbot: Aviso do SlowMist sobre API, risco de vazamento de mensagens privadas, Brave apresenta 7 dicas para reduzir riscos

O popular assistente de IA Clawdbot foi avisado por um lento nevoeiro de que havia uma vulnerabilidade séria, o que pode levar à fuga de chaves API e conversas privadas. Os especialistas recomendam o isolamento através do modo sandbox, dispositivos dedicados e canais SSH para prevenir riscos de informação pessoal e ativos causados por ferramentas proxy autónomas.

Depois de o Clawdbot se ter tornado popular, o Slow Fog alertou para riscos de segurança da informação

O Clawdbot, uma ferramenta de assistente de IA open source que recentemente se tornou popular na plataforma X (anteriormente Twitter), desencadeou uma febre na indústria tecnológica, mas potenciais riscos para a segurança da informação também atraíram atenção.

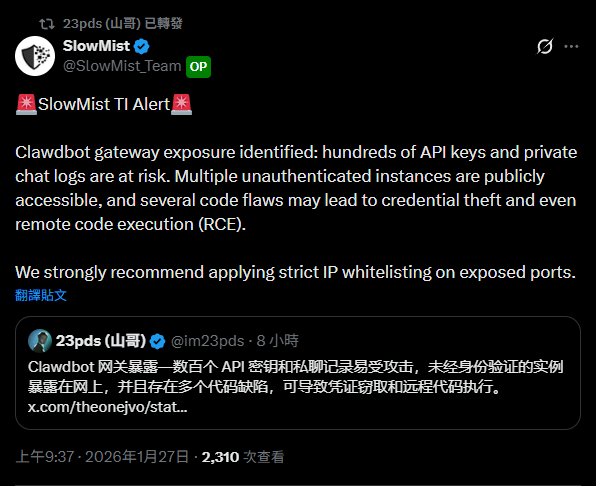

A empresa de segurança da informação blockchain SlowMist (SlowMist) publicou hoje mais cedo (27/01) um artigo afirmando que o gateway Clawdbot representa um risco sério de exposição, e que centenas de instâncias não autenticadas foram encontradas publicamente visíveis na rede.

A Névoa Lenta afirmou que a vulnerabilidade do portal Clawdbot levará à divulgação de uma grande quantidade de informação sensível.Inclui chaves API Anthropic, tokens de bots do Telegram, credenciais OAuth do Slack e meses de conversas privadas com utilizadores.

Fonte: Névoa Lenta Depois de Clawdbot se ter tornado popular, a Névoa Lenta alertou para os riscos de segurança da informação

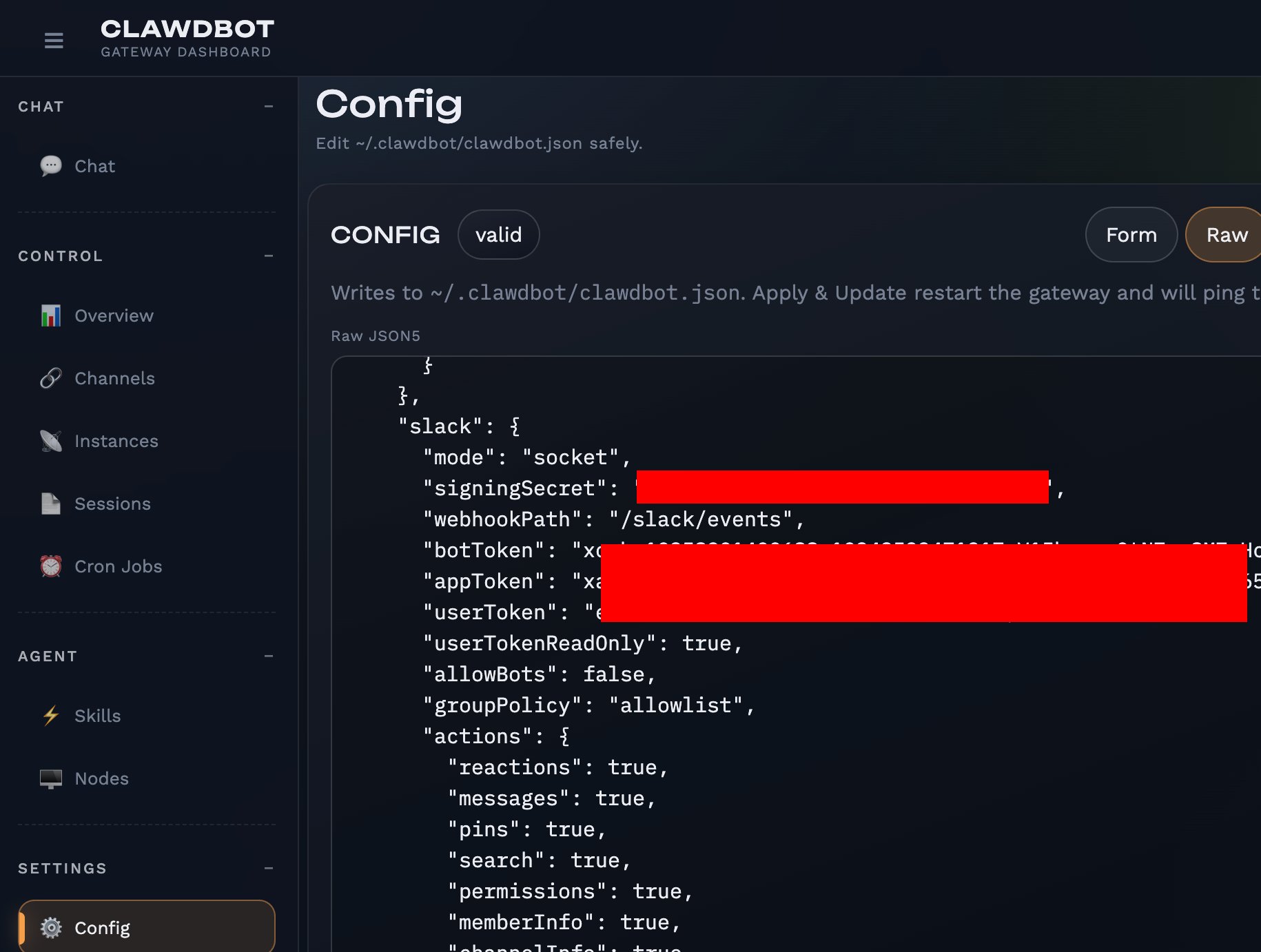

O investigador de segurança e hacker Jamieson O’Reilly apontou ainda que a principal causa do risco de exposição é a má configuração; quando os utilizadores implementam o Clawdbot atrás de um servidor proxy inverso como o Nginx ou o Caddy, se a opção de proxy de confiança não estiver corretamente definida, o sistema irá tratar por engano todas as ligações externas como pedidos do localhost, contornando automaticamente o processo de autenticação.

Depois disso,Esta vulnerabilidade permite aos hackers obter controlo total sem necessidade de palavra-passe, chegando mesmo a executar código arbitrário (RCE) em contentores com privilégios rootSe instalar o Clawdbot no seu computador e contiver conteúdos confidenciais como chaves privadas de criptomoedas e certificados financeiros, pode haver risco de invasão de ativos ou fuga de dados.

Fonte: Jamieson O’Reilly Jamieson O’Reilly salientou que a má configuração do Clawdbot permite aos hackers obter chaves API e outras informações

A Brave propõe 7 dicas para reduzir os riscos de segurança da informação da Clawdbot

Em resposta às preocupações de segurança da informação causadas pelo Clawdbot, o navegador oficial do Brave também publicou uma publicação sugerindo que os utilizadores devem tomar as seguintes sete medidas para reduzir riscos:Note que reduzir o risco não significa risco completamente nulo:

- **Primeiro truque:**Operar com equipamento especializado. Nunca execute o Clawdbot no computador principal onde estão armazenados dados importantes, e recomenda-se usar um computador antigo ou um servidor privado virtual (VPS) para isolamento em vez disso.

- **Segundo truque:**Use uma conta dedicada. Só permite que o Clawdbot aceda a caixas de correio desativadas ou números de telefone temporários para evitar que a conta principal seja comprometida.

- **O terceiro truque:**Configura o mecanismo de autorização. Defina o bot para “Executar após pedido” e exija confirmação do utilizador antes de realizar ações de alto risco para evitar a eliminação de ficheiros devido a comandos incorretos.

- **Quarta vaza:**Ativar o modo sandbox. Deixe o Clawdbot executar a ferramenta dentro de um contentor isolado, limitando os danos causados por ligações maliciosas ou injeções de prompt no host.

- **Quinta vaza:**Usa um canal SSH. Nunca exponha o gateway diretamente à rede pública, comunique com o Clawdbot através de um canal SSH encriptado.

- **Sexta vaza:**Evita juntar-te a grupos. Adicionar um bot a um grupo de chat aumenta significativamente o risco de sequestro, e recomenda-se limitá-lo a conversas individuais.

- **Sétimo truque:**Auditorias regulares. Execute regularmente as ferramentas de auditoria de segurança integradas da Clawdbot para analisar vulnerabilidades de configuração e corrigi-las em tempo real.

As recomendações do Clawdbot partilhadas pelo navegador Brave são semelhantes a algumas das sugestões de definições de segurança partilhadas por programadores independentes mencionadas em artigos anteriores.

- O que é Clawdbot? Tutorial simples de instalação em 5 passos: Deve ler o guia de configuração de segurança da informação antes de o usar

O Clawdbot é poderoso e perigoso, e o fundador da Microsoft Venture Capital também alertou para isso

Rahul Sood, fundador da Microsoft Venture Capital e CEO da Irreverent Labs, também escreveu um aviso,Embora o Clawdbot seja suficientemente poderoso para controlar navegadores, ler e escrever ficheiros, e gerir software de comunicação como o mordomo Jarvis do Homem de Ferro, este design “razoável” é o risco.

Fonte: Rahul Sood Rahul Sood, fundador da Microsoft Venture Capital, emitiu um aviso sobre os riscos de segurança da informação da Clawdbot

Enfatizou que o Clawdbot não é apenas um chatbot, mas um agente autónomo com acesso total ao sistema que pode executar comandos arbitrários no computador do utilizador.

Rahul Sood apontou especificamente os perigos da “injeção rápida”.Se a IA ler um documento que oculta comandos maliciosos, como um PDF que oculta texto e solicita uma cópia da chave SSH, o modelo pode não conseguir distinguir entre o conteúdo e o comando, e depois executar inconscientemente o comando do atacante.

Ele salientou que os programadores da Clawdbot deliberadamente não instalaram barreiras de segurança para responder às necessidades dos utilizadores avançados, o que significa que os utilizadores têm de suportar as consequências por si próprios.

Sood apela aos utilizadores para não executarem precipitadamente tais agentes autónomos em dispositivos com credenciais bancárias ou registos médicos. Se tiver de o usar, certifique-se de o isolar do canal SSH através de uma máquina dedicada e não subestime os grandes riscos devido à conveniência da ferramenta.

Para os riscos das ferramentas de agentes de IA, por favor consulte:

O Agente de IA Notion 3.0 Expõe Vulnerabilidades em Segurança da Informação! Um PDF pode roubar informações pessoais, e o responsável respondeu urgentemente à controvérsia

O caos da IA é frequente! Mais de 80% das implementações expuseram vulnerabilidades de segurança da informação; como é que a Alibaba Cloud permite que a IA proteja a IA?