Los resultados de búsqueda de Bing AI han sido envenenados, el programa malicioso OpenClaw roba información

SlowMist, director de seguridad de la información, publicó el 10 de marzo en la plataforma X una advertencia sobre un ataque de “envenenamiento” en los resultados de búsqueda de Bing AI, en el que los atacantes colocaron un programa de instalación falso de OpenClaw en la primera posición de los resultados para la búsqueda de la palabra clave “OpenClaw Windows”, induciendo a los usuarios a descargar y ejecutar un software malicioso.

Método de ataque: Cómo los repositorios maliciosos en GitHub contaminan las búsquedas en Bing AI

(Origen: Huntress)

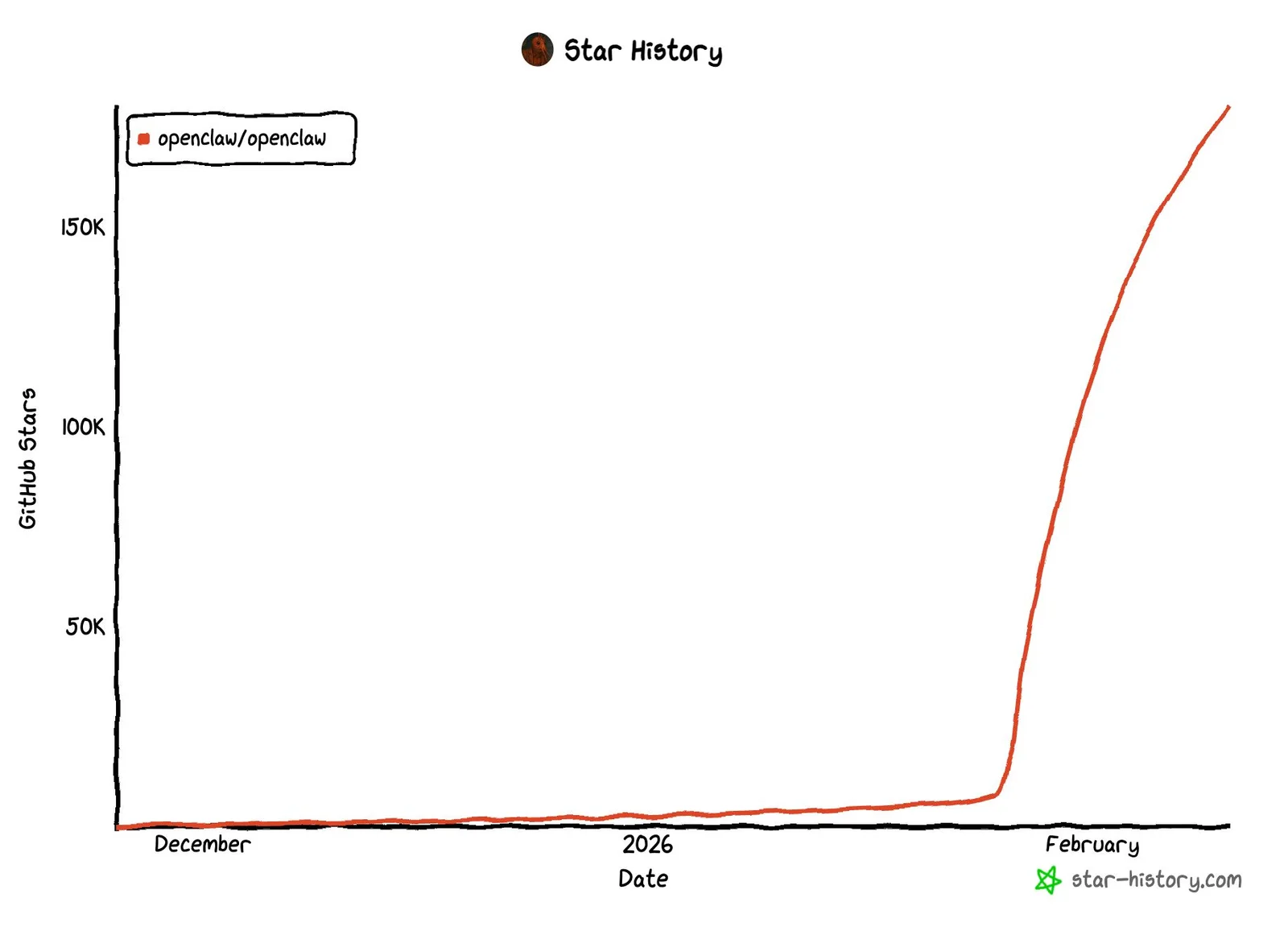

OpenClaw es una herramienta de asistente de IA de código abierto, personal y que ha acumulado rápidamente una gran base de usuarios. Originalmente llamada Clawdbot (lanzada en noviembre de 2025), obtuvo en GitHub decenas de miles de forks y cientos de miles de estrellas, lo que la convirtió en una ventana de entrada para los atacantes.

Los atacantes crearon en GitHub un repositorio malicioso disfrazado de una herramienta legítima de instalación, usando código legítimo de Cloudflare en la página para aumentar la credibilidad, e incluso lo publicaron bajo el nombre de una organización independiente llamada “openclaw-installer”, en lugar de una cuenta de usuario normal, para evitar sospechas iniciales.

Huntress señala que el éxito de este ataque radica en que: solo con alojar el código malicioso en GitHub, basta para contaminar los resultados recomendados por Bing AI, sin necesidad de manipular algoritmos de motores de búsqueda. Esta técnica es una continuación de las actividades de ataque en diciembre de 2025, cuando los atacantes abusaron de las funciones compartidas de chat de ChatGPT y Grok, pero con un umbral más bajo y un impacto más amplio.

Análisis del paquete de herramientas maliciosas: una amenaza compuesta por tres capas de malware

Los componentes maliciosos desplegados en este ataque tienen roles claramente definidos:

Stealth Packer (Nuevo empaquetador de protección): Inyecta malware en la memoria, añade reglas en el firewall, crea tareas programadas ocultas y realiza detección anti-vm antes de ejecutar la carga útil desencriptada (detectando movimiento del ratón para determinar si es un entorno real). Tiene una tasa de detección en VirusTotal extremadamente baja.

GhostSocks (Malware de proxy inverso): Usado previamente por el grupo de ransomware BlackBasta, convierte la computadora infectada en un servidor proxy, permitiendo a los atacantes acceder a cuentas usando la IP de la víctima, evadiendo la autenticación multifactor (MFA) y mecanismos anti-fraude.

Programas de robo de información (Vidar / PureLogs Stealer): Ejecutados en memoria mediante un cargador escrito en Rust, roban credenciales, claves API y archivos de configuración de OpenClaw; algunas variantes de Vidar incluso usan canales de Telegram y páginas de Steam para ocultar direcciones de comando y control (C2) dinámicas.

Infección multiplataforma: diferentes vías de intrusión en Windows y macOS

Los repositorios maliciosos en GitHub proporcionan instrucciones específicas para cada plataforma. En Windows, tras ejecutar “OpenClaw_x64.exe”, se despliegan varios cargadores maliciosos en Rust, y los programas de robo de información se ejecutan silenciosamente en memoria. En macOS, las instrucciones de instalación requieren ejecutar un comando bash de una sola línea para descargar desde un repositorio malicioso de “puppeteerrr” en formato DMG, donde se confirma que el archivo “OpenClawBot” es una variante de AMOS, que solicita permisos de administrador falsificados para robar datos sensibles en carpetas como Documentos, Descargas y Escritorio.

Tras detectar y reportar Huntress estos repositorios maliciosos a GitHub, la plataforma los cerró en aproximadamente 8 horas. Es importante destacar que, incluso si se instala una versión legítima de OpenClaw, sus archivos de configuración contienen información altamente sensible (contraseñas, claves API, etc.), por lo que si el sistema ha sido comprometido, estos archivos también están en riesgo de ser robados.

Preguntas frecuentes

¿Por qué los resultados de búsqueda de Bing AI recomiendan programas maliciosos?

Los atacantes descubrieron que, solo alojando el código malicioso en GitHub, el sistema de recomendación de Bing AI puede colocar los repositorios maliciosos en la primera posición de los resultados. La evaluación de la credibilidad de los repositorios en GitHub por parte del sistema AI no detecta eficazmente contenidos maliciosos, permitiendo que los atacantes aprovechen la confianza inherente a la plataforma para engañar a los usuarios.

¿Cómo logra GhostSocks evadir la autenticación multifactor (MFA)?

GhostSocks convierte la computadora infectada en un proxy, permitiendo a los atacantes acceder a cuentas comprometidas usando la IP de la víctima. Dado que los accesos parecen provenir del mismo entorno de red y ubicación habitual, los mecanismos de MFA y detección anti-fraude no detectan anomalías, facilitando el acceso no autorizado.

¿Cómo identificar un programa de instalación falso de OpenClaw?

La versión legítima de OpenClaw debe descargarse directamente del repositorio oficial en GitHub. Para la instalación en macOS, si se requiere ejecutar un comando bash de una sola línea para obtener archivos desde un repositorio de una organización desconocida, esto es un signo de alto riesgo. Los usuarios no deben confiar ciegamente en los repositorios de código en GitHub; el hecho de que un software esté alojado en una plataforma confiable no garantiza su seguridad.

Artículos relacionados

Los hackeos de criptomonedas impulsan el debate sobre la tokenización en Wall Street

Volo Protocol pierde $3,5M en hack de Sui y se compromete a absorber pérdidas y congelar fondos del hacker

Familia francesa obligada a transferir $820K en cripto tras una invasión armada en su hogar

El DOJ lanza un proceso de compensación para víctimas del fraude de OneCoin, $40M+ en activos recuperados disponibles

Demandan a los creadores de AI16Z y ELIZAOS por presuntas estafas de 2.6B; caídas de tokens del 99.9% desde el pico

Aviso de SlowMist: Malware activo de macOS MacSync Stealer dirigido a usuarios cripto