การจำกัดการเข้าถึงของ AI จาก Anthropic: ช่องโหว่ 99% ยังไม่ได้รับการแก้ไข เครือข่ายยักษ์ใหญ่ 40 แห่งร่วมกันป้องกัน

แอนโทรปิก (Anthropic) ประกาศว่า โมเดล AI แบบอเนกประสงค์ตัวใหม่สำหรับทุกงานของตนอย่าง Claude Mythos Preview ได้ถูกตรวจพบว่ามีช่องโหว่ร้ายแรงหลายพันรายการในระบบปฏิบัติการยอดนิยม เว็บเบราว์เซอร์ และโปรโตคอลด้านการเข้ารหัส โดย 99% ยังไม่ได้รับการแก้ไข ทั้งนี้เนื่องจากผู้ไม่หวังดีสามารถนำความสามารถดังกล่าวไปใช้ประโยชน์ได้ แอนโทรปิกจึงให้สิทธิ์เข้าถึงเฉพาะกับพาร์ทเนอร์ที่คัดเลือกไว้เท่านั้น และพร้อมกันได้เริ่มโครงการ “โฮกแก้ว” (Glasswing) ร่วมกับหน่วยงานมากกว่า 40 แห่ง

การค้นพบของ Claude Mythos Preview: จากช่องโหว่อายุ 27 ปีสู่จุดอ่อนในโปรโตคอลการเข้ารหัส

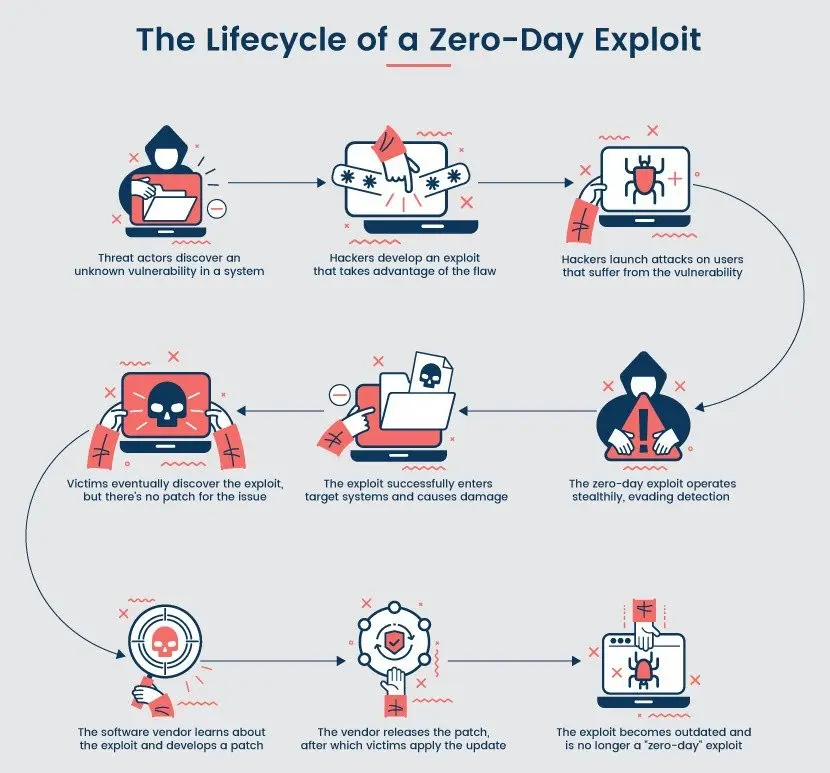

(แหล่งที่มา: PhoenixNAP)

(แหล่งที่มา: PhoenixNAP)

ขอบเขตและระดับความลึกของช่องโหว่ที่ Claude Mythos Preview ทำการสแกนนั้นเกินกว่าที่อุตสาหกรรมคาดการณ์ไว้มาก แอนโทรปิกระบุว่า ช่องโหว่เหล่านี้ “มักจะละเอียดอ่อนมากหรือสังเกตยาก” และส่วนใหญ่แฝงตัวอยู่ในระบบมายาวนานหลายสิบปี โดยซอฟต์แวร์ยอดนิยมทั้งหมดล้วนมีช่องโหว่ด้านความปลอดภัยในระดับสูง รวมถึงระบบปฏิบัติการยอดนิยมทุกตัวและเว็บเบราว์เซอร์

ตัวอย่างที่พบได้แก่ ช่องโหว่ที่แฝงอยู่ใน OpenBSD มานาน 27 ปี (แก้ไขแล้ว) ซึ่งเป็นช่องโหว่ที่เก่าแก่ที่สุดในบรรดาที่พบอยู่ในปัจจุบัน, ช่องโหว่เก่าซึ่งอยู่ในไลบรารีประมวลผลสื่อ FFmpeg มานาน 16 ปี, ช่องโหว่การรันโค้ดจากระยะไกลที่เก่ามากในระบบปฏิบัติการ FreeBSD มานาน 17 ปี, และช่องโหว่อีกจำนวนมากในแกนหลักของ Linux ส่วนไลบรารีและโปรโตคอลการเข้ารหัสที่ใช้กันอย่างแพร่หลายที่สุดในโลกก็ไม่รอดเช่นกัน โดยพบว่ามีจุดอ่อนใน TLS, AES-GCM และ SSH ในด้านแอปพลิเคชันบนเว็บ ช่องโหว่ครอบคลุมเวกเตอร์โจมตีทั่วไปหลายแบบ เช่น การโจมตีสคริปต์ข้ามไซต์ (XSS), การฉีด SQL (SQL injection) และการปลอมแปลงคำขอข้ามไซต์ (CSRF)

เนื่องจาก 99% ของช่องโหว่ที่ตรวจพบยังไม่ได้รับการแก้ไข แอนโทรปิกจึงระบุอย่างชัดเจนว่าจะไม่เปิดเผยรายละเอียดของช่องโหว่: “หากเราเปิดเผยรายละเอียดเกี่ยวกับช่องโหว่เหล่านี้ นั่นจะเป็นการไม่รับผิดชอบ”

โครงการโฮกแก้ว: เครือข่ายป้องกันเชิงรุกของบริษัทเทคและการเงินยักษ์ใหญ่ 40 แห่งขึ้นไป

แอนโทรปิกประกาศเมื่อวันอังคารว่าได้เริ่ม “โครงการโฮกแก้ว” โดยนำความสามารถในการค้นพบช่องโหว่ของ Claude Mythos Preview ไปใช้เพื่อวัตถุประสงค์เชิงป้องกัน เพื่อทำการซ่อมแซมก่อนที่ผู้ไม่หวังดีจะนำไปใช้ประโยชน์ และแชร์ข้อมูลช่องโหว่ระหว่างพาร์ทเนอร์เพื่อให้เกิดการป้องกันอย่างสอดประสานกัน

หน่วยงานหลักที่เข้าร่วมโครงการโฮกแก้ว

· บริการคลาวด์ของอเมซอน (Amazon Web Services)

· แอปเปิล (Apple)

· ซิสโก้ (Cisco)

· กูเกิล (Google)

· เจพีมอร์แกน เชส (JPMorgan Chase)

· มูลนิธิลินุกซ์ (Linux Foundation)

· ไมโครซอฟต์ (Microsoft)

· เอ็นวิเดีย (NVIDIA)

(มีส่วนร่วมมากกว่า 40 แห่ง)

เหตุผลเบื้องหลังการเปิดตัวโครงการนี้คือ: จำนวนการโจมตีทางไซเบอร์ที่ขับเคลื่อนด้วย AI กำลังเพิ่มขึ้นด้วยอัตรา 72% ต่อปี และคาดว่าในปี 2025 องค์กรทั่วโลก 87% จะต้องเผชิญกับการโจมตีทางไซเบอร์ที่ขับเคลื่อนด้วย AI แอนโทรปิกมองว่า การใช้พลังของ AI เพื่อป้องกันเชิงรุกคือแนวทางรับมือที่เป็นระบบที่สุดในเวลานี้

มุมมองระยะยาว: ความสามารถด้านการป้องกันจะเข้ามามีบทบาทหลัก แต่ช่วงเปลี่ยนผ่านเต็มไปด้วยความท้าทาย

แอนโทรปิกย้ำว่า “งานในการปกป้องโครงสร้างพื้นฐานเครือข่ายของโลกอาจต้องใช้เวลาหลายปี” แต่ยังมองภาพระยะยาวในแง่ดีอย่างระมัดระวัง โดยคาดว่า “ความสามารถด้านการป้องกันจะเข้ามาครอบงำ: โลกจะปลอดภัยขึ้น ซอฟต์แวร์จะมีความแข็งแกร่งมากขึ้น—ซึ่งส่วนหนึ่งใหญ่เป็นผลมาจากโค้ดที่เขียนโดยโมเดลเหล่านี้ แต่ช่วงเปลี่ยนผ่านจะเต็มไปด้วยความท้าทาย”

แอนโทรปิกยังเตือนด้วยว่า “เมื่อพิจารณาความเร็วของการพัฒนา AI ความสามารถแบบนี้จะเผยแพร่อย่างรวดเร็ว อาจอยู่นอกเหนือขอบเขตการควบคุมของผู้ที่มุ่งมั่นในการติดตั้งใช้งานเพื่อความปลอดภัย” และนี่คือเหตุผลหลักที่จำกัดการเข้าถึง Claude Mythos Preview

คำถามที่พบบ่อย

ทำไมแอนโทรปิกถึงจำกัดการเข้าถึง Claude Mythos Preview?

Claude Mythos Preview มีความสามารถอยู่แล้วในการค้นหาและใช้ประโยชน์จากช่องโหว่ในซอฟต์แวร์ ซึ่งเหนือกว่ามนุษย์ส่วนใหญ่ แอนโทรปิกกังวลว่าหากความสามารถนี้แพร่กระจายอย่างกว้างขวาง อาจถูกผู้ไม่หวังดีนำไปใช้สำหรับการโจมตีทางไซเบอร์ขนาดใหญ่ ดังนั้น แอนโทรปิกจึงตัดสินใจให้โมเดลนี้แบบเจาะจงเฉพาะกับพาร์ทเนอร์ที่คัดเลือกไว้เท่านั้น เพื่อให้มั่นใจว่าการใช้งานอยู่ในขอบเขตที่ควบคุมได้

โครงการโฮกแก้ว (Project Glasswing) คืออะไร?

โครงการโฮกแก้วคือแผนงานความปลอดภัยด้าน AI เชิงป้องกันที่แอนโทรปิกเป็นผู้ริเริ่ม โดยรวบรวมหน่วยงานด้านเทคโนโลยีและการเงินมากกว่า 40 แห่ง ใช้ Claude Mythos Preview เพื่อสแกนเชิงรุกสำหรับช่องโหว่ด้านความปลอดภัยในระบบของพาร์ทเนอร์ เพื่อทำการซ่อมแซมก่อนที่ผู้โจมตีจะนำไปใช้ และแชร์ข้อมูลช่องโหว่ระหว่างพาร์ทเนอร์ เพื่อให้เกิดการป้องกันที่ประสานกันอย่างเป็นระบบ

ช่องโหว่ที่ Claude Mythos Preview พบ ได้ถูกเปิดเผยต่อสาธารณะแล้วหรือไม่?

แอนโทรปิกระบุว่าในบรรดาช่องโหว่ที่ตรวจพบนั้น 99% ยังไม่ได้รับการแก้ไข ดังนั้นบริษัทจึงระบุอย่างชัดเจนว่าจะไม่เปิดเผยรายละเอียดเฉพาะของช่องโหว่ เพื่อหลีกเลี่ยงการให้เส้นทางการโจมตีแก่ผู้โจมตีที่เป็นอันตราย กรณีที่ได้รับการแก้ไขแล้วรวมถึงช่องโหว่ที่แฝงอยู่ใน OpenBSD มานาน 27 ปี