هل يمكن لمكنسة كهربائية روبوتية أن تسرق عملة Bitcoin الخاصة بك؟

تخيل أن تستيقظ صباحاً لتجد مكنسة الروبوت لديك متوقفة عن العمل، وثلاجتك تطالبك بدفع فدية، وحساباتك البنكية والعملات الرقمية قد استُنزفت بالكامل.

هذا ليس مشهداً من فيلم الرعب الشهير "Maximum Overdrive" للكاتب ستيفن كينج عام 1986؛ بل هو ما قد يحدث فعلاً إذا تمكن المخترقون من التسلل إلى جهاز الكمبيوتر لديك عبر أحد الأجهزة الذكية الكثيرة في منزلك، خاصة وأن هناك اليوم نحو 18.8 مليار جهاز إنترنت الأشياء (IoT) حول العالم، مع تسجيل حوالي 820,000 هجوم يومياً على تلك الأجهزة في المتوسط.

يقول تاو بان، الباحث في شركة أمن البلوك تشين Beosin، لمجلة Cointelegraph: "الأجهزة غير الآمنة لإنترنت الأشياء مثل أجهزة التوجيه تمثل نقاط دخول محتملة إلى شبكة المنزل".

في عام 2023، بلغ متوسط عدد الأجهزة المتصلة بالإنترنت في كل منزل أمريكي 21 جهازاً، وأفاد ثلث مستخدمي الأجهزة الذكية بأنهم تعرضوا لاختراق بيانات أو احتيال خلال آخر 12 شهراً.

ويضيف: "عند التسلل، يمكن للمهاجمين التحرك عبر الشبكة للوصول إلى الأجهزة المتصلة، بما فيها أجهزة الكمبيوتر أو الهواتف المحمولة المستخدمة في معاملات العملات الرقمية، ويمكنهم أيضاً التقاط بيانات الدخول بين الأجهزة ومنصات التداول. هذا يشكل خطراً كبيراً لمالكي العملات الرقمية الذين يستخدمون واجهات برمجة التطبيقات (API) في التداول."

فما الذي يمكن للمخترقين الوصول إليه داخل منزلك، وما نوع الأضرار التي يمكن أن يسببها ذلك؟

استعرضت مجلة Cointelegraph أغرب عمليات الاختراق للأجهزة خلال السنوات الماضية، منها حالة تم فيها اختراق مستشعر باب واستخدامه في تعدين العملات الرقمية. كما قدمنا نصائح لضمان حماية بياناتك وعملاتك الرقمية.

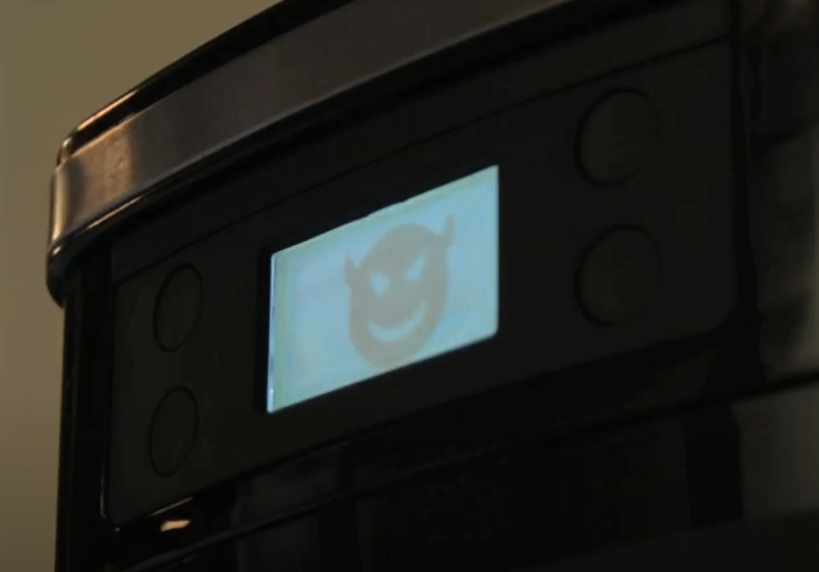

اختراق ماكينة القهوة الذكية

في عام 2019، أراد مارتن هورن، الباحث في شركة الأمن السيبراني Avast، أن يثبت مدى سهولة اختراق شبكة المنزل وأجهزتها الذكية.

فقام باختراق ماكينة القهوة الخاصة به عن بُعد.

يشرح هورن أن مثل معظم الأجهزة الذكية، تأتي ماكينات القهوة بإعدادات افتراضية ولا تحتاج إلى كلمة مرور للاتصال بشبكة WiFi، ما يسهل زرع برمجيات خبيثة في الجهاز.

"العديد من أجهزة إنترنت الأشياء تتصل أولاً بشبكة WiFi خاصة بها، تستخدم فقط للإعداد الأولي للجهاز. من الأفضل للمستخدمين حماية هذه الشبكة بكلمة مرور فوراً".

"لكن العديد من الأجهزة تُباع دون كلمة مرور لحماية شبكة WiFi، والعديد من المستخدمين لا يضيفون كلمة مرور".

"أنا قادر على استبدال البرنامج الثابت (firmware)، وهو البرنامج الذي يتحكم في عمل ماكينة القهوة. أستطيع إضافة أو حذف أي وظيفة، وتجاوز إجراءات الأمان. أستطيع التحكم الكامل بالجهاز"، بحسب ما ذكره في فيديو نشرته شركة Avast.

وفي التجربة، استخدم هورن ماكينة القهوة لعرض رسالة فدية تتسبب بتعطيل الجهاز بالكامل حتى تُدفع الفدية المطلوبة.

قد يتم إيقافها، ولكن لن تعمل ماكينة القهوة مرة أخرى. (مصدر الصورة: Avast عبر YouTube)

ومع ذلك، يمكن لماكينة القهوة أن تُستخدم لتنفيذ هجمات أخطر، مثل تشغيل السخان لخلق خطر الحريق أو إخراج مياه مغلية إذا لم يمتثل الضحية.

والأخطر أنها قد تصبح منفذاً صامتاً إلى شبكة المنزل، ما يسمح للمخترقين بالتجسس على بيانات الحسابات البنكية أو رسائل البريد الإلكتروني أو كلمات السر لمحافظ العملات الرقمية.

اختراق حوض السمك في الكازينو

من أشهر حالات الاختراق، ما حدث في عام 2017 حين نقل قراصنة إلكترونيون 10 غيغابايت من بيانات كازينو في لاس فيغاس عبر اختراق حوض سمك متصل بالإنترنت في بهو الكازينو.

كان الحوض مزوداً بمستشعرات لضبط الحرارة والطعام والنظافة، وموصولاً بجهاز كمبيوتر على شبكة الكازينو. استخدم المخترقون الحوض للانتقال إلى أجزاء أخرى من الشبكة وأرسلوا البيانات إلى خادم خارجي في فنلندا.

كان الحوض ربما بهذا الشكل. (مصدر الصورة: Muhammad Ayan Butt عبر Unsplash)

رغم أن الكازينو كان يستخدم جدران حماية وبرمجيات مكافحة الفيروسات، اكتشف فريق الأمن الهجوم وتعامل معه بسرعة.

قالت نيكول إيغان، الرئيس التنفيذي لشركة Darktrace، لـ BBC: "أوقفنا الهجوم فوراً ولم تحدث أي أضرار"، وأضافت أن ازدياد عدد الأجهزة المتصلة بالإنترنت جعل "الوضع جنة للمخترقين".

مستشعر باب يُستخدم سراً لتعدين العملات الرقمية

في عام 2020، حين كانت المكاتب حول العالم شبه فارغة بسبب جائحة كوفيد-19، اكتشفت شركة Darktrace عملية تعدين خفية للعملات الرقمية استغلت خادماً يتحكم في الوصول البيومتري للأبواب في أحد المكاتب.

رصدت الشركة الحادثة بعد أن قام الخادم المتصل بالإنترنت بتنزيل ملف تنفيذي مشبوه من عنوان IP خارجي لم يُر سابقاً على الشبكة.

وبعد تنزيل الملف، بدأ الخادم بالاتصال بنقاط خارجية مرتبطة بمجمعات تعدين لعملة Monero.

تُسمى هذه العملية تعدين العملات الرقمية غير المشروع (cryptojacking)، وقد اكتشف فريق Microsoft Threat Intelligence حالات جديدة منها في 2023، مع استهداف المخترقين لأنظمة Linux والأجهزة الذكية المتصلة بالإنترنت.

وجد الفريق أن الجهات الخبيثة تبدأ الهجوم بمحاولة اختراق أجهزة Linux وأجهزة إنترنت الأشياء عبر القوة الغاشمة، ثم تثبيت باب خلفي يتيح تنزيل وتشغيل برامج تعدين العملات الرقمية. يؤدي ذلك إلى ارتفاع فواتير الكهرباء وتحويل الأرباح لمحافظهم.

سُجلت العديد من حالات تعدين العملات الرقمية غير المشروع، منها حالات تضمنت شيفرات تعدين مزروعة في صفحات HTML مزيفة تظهر خطأ 404.

اختراق عدد كافٍ من الأجهزة الذكية وإسقاط شبكة الكهرباء

افترض باحثون من جامعة برينستون أنه إذا استطاع المخترقون التحكم في عدد كافٍ من الأجهزة المستهلكة للطاقة، مثل 210,000 مكيف هواء، وشغلوها جميعاً في آن واحد، قد يؤدي ذلك لانقطاع الكهرباء عن سكان كاليفورنيا البالغ عددهم 38 مليون نسمة دفعة واحدة.

(مصدر الصورة: Unsplash)

يتطلب ذلك تشغيل الأجهزة جميعها في منطقة واحدة من الشبكة، ما يسبب حملاً زائداً على خطوط الكهرباء، وقد يؤدي إلى تلفها أو توقفها عبر تنشيط مرحلات الحماية، ما يضع ضغطاً إضافياً على بقية الشبكة ويخلق تأثيراً متسلسلاً.

لكن تنفيذ هذا الهجوم يتطلب توقيتاً دقيقاً لأن مثل هذه التقلبات تحدث عادةً (مثلاً أثناء موجات الحر).

مكنسة الروبوت تراقبك

في العام الماضي، بدأت عدة مكانس روبوتية في الولايات المتحدة بالعمل تلقائياً ومن دون تدخل المستخدمين.

واتضح أن المخترقين اكتشفوا ثغرة أمنية في خط إنتاج محدد من مكانس Ecovac الروبوتية الصينية.

تشير التقارير إلى أن المخترقين تمكنوا من قيادة الجهاز جسدياً، واستخدموه لإرهاب الحيوانات الأليفة، وتوجيه الشتائم للمستخدمين عبر مكبرات الصوت الداخلية، واستخدام الكاميرا لمراقبة المنازل.

صورة من بث مباشر لمكنسة روبوتية من نوع Ecovac تعرضت للاختراق. (مصدر: ABC News)

توضح شركة الأمن السيبراني Kaspersky أن "مشكلة أجهزة إنترنت الأشياء تكمن في أن العديد من المصنعين لا يركزون بما يكفي على جوانب الأمان."

وقد يكون تصوير فيديو لك أثناء إدخال كلمات المرور أو كتابة كلمات السر لمحافظ العملات الرقمية أمراً كارثياً إذا وصل إلى أيدي غير أمينة.

كيف تحمي نفسك من اختراق الأجهزة الذكية

قد تلاحظ أن معظم أجهزتك المنزلية متصلة بالإنترنت — مثل المكنسة الروبوتية أو إطار الصور الرقمي أو كاميرا جرس الباب. كيف تحمي البيتكوين الخاص بك؟

إحدى الطرق هي اتباع نهج الخبير الأمني جو جراند: عدم اقتناء أي أجهزة ذكية في المنزل.

يقول لمجلة Cointelegraph: "هاتفي هو الجهاز الأكثر ذكاءً في المنزل، وحتى ذلك أستخدمه للخرائط والتواصل مع عائلتي. أما الأجهزة الذكية، فلا وجود لها إطلاقاً."

وينصح هورن من Avast بأن أفضل طريقة للحماية هي تعيين كلمة مرور للأجهزة الذكية وعدم تركها على الإعدادات الافتراضية.

ويقترح خبراء آخرون استخدام شبكة ضيوف لأجهزة إنترنت الأشياء، خصوصاً إذا لم تكن بحاجة لتكون على نفس شبكة الكمبيوتر والهاتف، وفصل الجهاز عن الشبكة عند عدم الحاجة إليه وتحديث البرنامج باستمرار.

هناك أيضاً محرك بحث مخصص للأجهزة المتصلة بالإنترنت، يتطلب اشتراكاً، لكنه يتيح معرفة الأجهزة المتصلة بالشبكة ونقاط الضعف المحتملة.

تنويه:

- تمت إعادة نشر هذه المقالة من [Cointelegraph]. جميع حقوق النشر محفوظة للمؤلف الأصلي [Felix Ng]. في حال وجود أي اعتراض على إعادة النشر، يرجى التواصل مع فريق Gate Learn وسيتم معالجة الأمر فوراً.

- تنويه المسؤولية: الآراء الواردة في هذه المقالة تعبر عن وجهة نظر الكاتب فقط ولا تعتبر نصيحة استثمارية.

- ترجمات المقالة إلى لغات أخرى أُنجزت بواسطة فريق Gate Learn. يمنع نسخ أو توزيع أو اقتباس المقالات المترجمة ما لم يُذكر خلاف ذلك.

المقالات ذات الصلة

كاردانو مقابل إيثيريوم: التعرف على الاختلافات الأساسية بين اثنتين من أبرز منصات العقود الذكية

أدوات التداول العشرة الأفضل في مجال العملات الرقمية

تحذير من عمليات الاحتيال في مجال العملات الرقمية: دليل التحذير

ويب3 مقابل ويب4: تحوّل الإنترنت من الملكية إلى الذكاء

العملات الرقمية مقابل الحوسبة الكمومية